EUM: la solución que optimiza licencias SAP RISE y garantiza control continuo

9 de octubre de 2025

El mito de los roles de solo visualización en SAP

6 de noviembre de 2025Modelo de autorizaciones en SAP: de la gestión de roles al gobierno de la seguridad de accesos

Cargo: Consultor de Seguridad Junior

Fecha: Octubre 2025

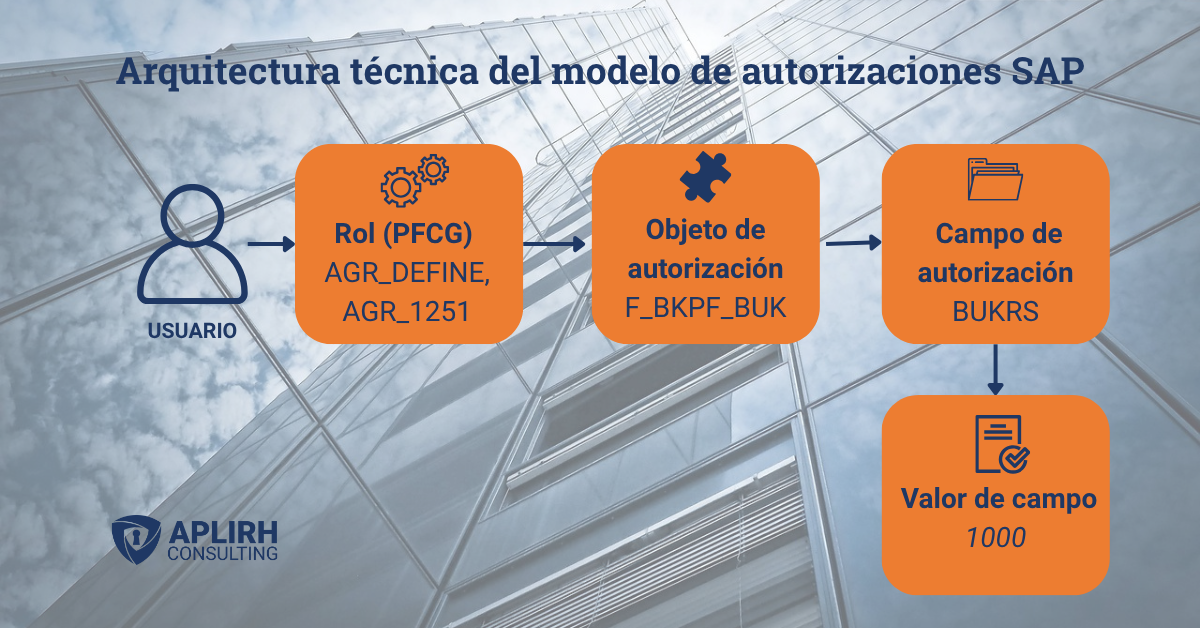

La asignación de roles a usuarios en SAP suele considerarse una tarea básica dentro del área de seguridad, pero su impacto va mucho más allá.

Un ajuste mal definido en un objeto de autorización puede habilitar accesos innecesarios, bloquear operaciones o generar conflictos de segregación de funciones.

Comprender la estructura del modelo de autorizaciones y apoyarse en mecanismos automatizados resulta fundamental para garantizar control, eficiencia y cumplimiento normativo.

Comprender el modelo de autorizaciones y sus implicaciones

Arquitectura técnica del modelo de autorizaciones SAP

Del método tradicional a la automatización del control

El enfoque estándar —basado en las transacciones PFCG y SU01— sigue siendo la base del proceso de gestión de roles.

El procedimiento típico incluye:

- Crear o copiar un rol existente.

- Añadir las transacciones necesarias.

- Revisar los objetos de autorización generados.

- Ajustar los valores de campos (sociedad, centro, clase de documento…).

- Generar el perfil y asignarlo al usuario.

- Probar y corregir accesos.

Sin embargo, en organizaciones con un gran volumen de usuarios o estructuras complejas, este método presenta limitaciones:

- Alta carga manual y dependencia del conocimiento del consultor.

- Dificultad para mantener trazabilidad entre usuarios, funciones y aprobaciones.

- Revisiones SoD realizadas fuera del sistema, normalmente en hojas de cálculo.

La automatización de procesos permite superar estas limitaciones sin perder control.

En entornos gestionados con herramientas como las de APLIRH, el flujo de trabajo se optimiza manteniendo coherencia y trazabilidad desde la definición hasta la aprobación final.

El modelo implantado por APLIRH integra varias capas tecnológicas orientadas a simplificar y asegurar la administración de accesos:

- ZSFS (System Function Segregation): genera roles automáticamente a partir de trazas de uso reales, garantizando que los objetos y valores incluidos responden a la operativa real.

- ZAAM (Automatic Authorization Management): organiza la asignación de roles en una estructura funcional similar a HCM, enlazando funciones, posiciones y usuarios para mantener la trazabilidad.

- ZSARC (System Audit Risk Control): realiza verificaciones automáticas de conflictos SoD antes de completar la asignación.

- ZALF (Approval Legal Flow): gestiona aprobaciones digitales con validez legal, consolidando el registro documental del proceso.

Este enfoque combina automatización técnica, control de riesgos y cumplimiento regulatorio, reduciendo el tiempo de administración y los errores derivados de la intervención manual.

Aplicación práctica en entornos de gran volumen

En escenarios de incorporación masiva de usuarios, el uso de herramientas automatizadas permite ejecutar procesos que, de forma manual, podrían requerir días.

A partir de las trazas del equipo actual, ZSFS genera roles ajustados al uso real; ZAAM los asigna a las posiciones correspondientes; ZSARC valida los posibles conflictos de segregación de funciones4 y ZALF emite las aprobaciones digitales asociadas.

El resultado es un proceso ágil, consistente y completamente auditable, con reducción drástica de tiempos y eliminación de riesgos asociados a la manipulación manual.

Del control operativo al gobierno de la seguridad de accesos

Una gestión de roles eficaz requiere mucho más que una configuración técnica correcta.

Cada asignación de acceso debe estar justificada, aprobada y documentada, de forma que cualquier auditoría pueda reconstruir con precisión qué se otorgó, por qué, quién lo autorizó y bajo qué condiciones.

Este nivel de trazabilidad convierte la administración de roles en algo más que una tarea operativa: la transforma en un mecanismo de gobierno de accesos que conecta el plano técnico con los controles de cumplimiento corporativo.

Cuando la trazabilidad se integra dentro del propio flujo de gestión —como ocurre en los entornos automatizados de APLIRH—, se elimina la necesidad de registros paralelos y se gana visibilidad en tiempo real sobre cada decisión.

El conocimiento funcional y técnico que exige la gestión de roles lleva de forma natural a una visión más amplia de la seguridad.

Comprender los objetos, las relaciones entre módulos y los riesgos asociados a las funciones del negocio impulsa la evolución hacia un perfil de consultor de seguridad de accesos.

Quien domina los roles y las autorizaciones no solo administra accesos:

- ✔ Identifica riesgos de segregación de funciones

- ✔ Propone controles preventivos y compensatorios

- ✔ Participa en la definición de políticas de seguridad y cumplimiento

Ese tránsito marca la diferencia entre un consultor que configura y uno que gobierna la seguridad de SAP, aportando una visión integral que combina conocimiento técnico, criterio funcional y control normativo.

A partir de las trazas del equipo actual, ZSFS genera roles ajustados al uso real; ZAAM los asigna a las posiciones correspondientes; ZSARC valida los posibles conflictos de segregación de funciones

Conclusiones técnicas

La automatización no sustituye el conocimiento del consultor: lo amplifica.

Permite dedicar el esfuerzo a la interpretación funcional, la evaluación de riesgos y la mejora del modelo de seguridad, en lugar de tareas mecánicas de configuración.

La combinación de criterio técnico, trazabilidad integrada y control automatizado constituye hoy el estándar más sólido para una gestión de roles eficiente y segura en SAP.